ჩამოტვირთეთ მოძრაობის კონტროლის პროგრამა. IP ტრაფიკის აღრიცხვის ორგანიზების პრინციპები

ნებისმიერი ადმინისტრატორი ადრე თუ გვიან იღებს ინსტრუქციებს მენეჯმენტისგან: „დათვალეთ ვინ შემოდის ინტერნეტში და რამდენს ჩამოტვირთავს“. პროვაიდერებისთვის მას ავსებს ამოცანები: „დაუშვას ვისაც ეს სჭირდება, გადაიხადოს, შეზღუდოს წვდომა“. რა უნდა დაითვალოს? Როგორ? სად? ბევრი ფრაგმენტული ინფორმაციაა, ის არ არის სტრუქტურირებული. ჩვენ გადავარჩენთ ახალბედა ადმინისტრატორს დამღლელი ძიებებისაგან ზოგადი ცოდნისა და აპარატურის სასარგებლო ბმულების მიწოდებით.

ამ სტატიაში შევეცდები აღვწერო ქსელში ტრაფიკის შეგროვების, აღრიცხვისა და კონტროლის ორგანიზების პრინციპები. ჩვენ განვიხილავთ საკითხს და ჩამოვთვლით ქსელური მოწყობილობებიდან ინფორმაციის მოპოვების შესაძლო გზებს.

ეს არის პირველი თეორიული სტატია სტატიების სერიიდან, რომელიც ეძღვნება ტრაფიკის და IT რესურსების შეგროვებას, აღრიცხვას, მართვას და ანგარიშსწორებას.

ინტერნეტის წვდომის სტრუქტურა

ზოგადად, ქსელის წვდომის სტრუქტურა ასე გამოიყურება:- გარე რესურსები - ინტერნეტი, ყველა საიტით, სერვერებით, მისამართებით და სხვა ნივთებით, რომლებიც არ ეკუთვნის თქვენს მიერ კონტროლირებად ქსელს.

- წვდომის მოწყობილობა – როუტერი (ტექნიკის ან კომპიუტერზე დაფუძნებული), გადამრთველი, VPN სერვერი ან კონცენტრატორი.

- შიდა რესურსები არის კომპიუტერების, ქვექსელების, აბონენტების ერთობლიობა, რომელთა მუშაობაც ქსელში უნდა იყოს გათვალისწინებული ან კონტროლირებადი.

- მართვის ან აღრიცხვის სერვერი არის მოწყობილობა, რომელზედაც მუშაობს სპეციალიზებული პროგრამული უზრუნველყოფა. ფუნქციურად შეიძლება კომბინირებული იყოს პროგრამულ როუტერთან.

ქსელის ტრაფიკი

პირველ რიგში, თქვენ უნდა განსაზღვროთ, რას ნიშნავს „ქსელის ტრაფიკი“ და რა სასარგებლო სტატისტიკური ინფორმაცია შეიძლება ამოღებული იყოს მომხმარებლის მონაცემების ნაკადიდან.ინტერნეტში მუშაობის დომინანტური პროტოკოლი ჯერ კიდევ არის IP ვერსია 4. IP პროტოკოლი შეესაბამება OSI მოდელის მე-3 ფენას (L3). ინფორმაცია (მონაცემები) გამგზავნსა და მიმღებს შორის შეფუთულია პაკეტებში - აქვს სათაური და "გადატვირთვის". სათაური განსაზღვრავს, საიდან მოდის პაკეტი (გამგზავნი და დანიშნულების IP მისამართები), პაკეტის ზომა და დატვირთვის ტიპი. ქსელის ტრაფიკის უმეტესი ნაწილი შედგება UDP და TCP დატვირთვის მქონე პაკეტებისგან - ეს არის Layer 4 (L4) პროტოკოლები. მისამართების გარდა, ამ ორი პროტოკოლის სათაური შეიცავს პორტის ნომრებს, რომლებიც განსაზღვრავს მონაცემთა გადამცემი სერვისის (აპლიკაციის) ტიპს.

IP პაკეტის სადენებით (ან რადიოთი) გადასაცემად, ქსელური მოწყობილობები იძულებულნი არიან „შეაფუთონ“ (ინკაფსულონ) ის Layer 2 (L2) პროტოკოლის პაკეტში. ამ ტიპის ყველაზე გავრცელებული პროტოკოლი არის Ethernet. ფაქტობრივი გადაცემა "მავთულზე" ხდება პირველ დონეზე. როგორც წესი, წვდომის მოწყობილობა (როუტერი) არ აანალიზებს პაკეტის სათაურებს მე-4 დონეზე უფრო მაღალ დონეზე (ინტელექტუალური ფაირვოლების გამოკლებით).

მისამართების, პორტების, პროტოკოლების და სიგრძის მრიცხველების ველებიდან მიღებული ინფორმაცია მონაცემთა პაკეტების L3 და L4 სათაურებიდან წარმოადგენს „ნედლეულს“, რომელიც გამოიყენება ტრაფიკის აღრიცხვასა და მართვაში. გადაცემული ინფორმაციის რეალური რაოდენობა გვხვდება IP სათაურის სიგრძის ველში (თავად სათაურის სიგრძის ჩათვლით). სხვათა შორის, MTU მექანიზმის გამო პაკეტის ფრაგმენტაციის გამო, გადაცემული მონაცემების მთლიანი მოცულობა ყოველთვის აღემატება დატვირთვის ზომას.

ამ კონტექსტში ჩვენთვის საინტერესო პაკეტის IP და TCP/UDP ველების ჯამური სიგრძე არის პაკეტის მთლიანი სიგრძის 2...10%. თუ თქვენ დაამუშავებთ და შეინახავთ მთელ ამ ინფორმაციას ჯგუფურად, არ იქნება საკმარისი რესურსი. საბედნიეროდ, ტრაფიკის უმეტესი ნაწილი სტრუქტურირებულია გარე და შიდა ქსელურ მოწყობილობებს შორის "საუბრის" სერიისგან, რომელსაც "ნაკადები" ეწოდება. მაგალითად, როგორც ელ.ფოსტის გაგზავნის ერთი ოპერაციის ნაწილი (SMTP პროტოკოლი), იხსნება TCP სესია კლიენტსა და სერვერს შორის. მას ახასიათებს მუდმივი პარამეტრების ნაკრები (წყაროს IP მისამართი, წყარო TCP პორტი, დანიშნულების IP მისამართი, დანიშნულების TCP პორტი). ინფორმაციის პაკეტის პაკეტის დამუშავებისა და შენახვის ნაცვლად, ბევრად უფრო მოსახერხებელია ნაკადის პარამეტრების შენახვა (მისამართები და პორტები), ასევე დამატებითი ინფორმაცია - თითოეული მიმართულებით გადაცემული პაკეტების რაოდენობა და სიგრძის ჯამი, სურვილისამებრ სესიის ხანგრძლივობა, როუტერის ინტერფეისი. ინდექსები, ToS ველის მნიშვნელობა და ა.შ. ეს მიდგომა სასარგებლოა კავშირზე ორიენტირებული პროტოკოლებისთვის (TCP), სადაც შესაძლებელია სესიის შეწყვეტის ცალსახად ჩარევა. თუმცა, სესიაზე ორიენტირებული პროტოკოლებისთვისაც კი შესაძლებელია ნაკადის ჩანაწერის აგრეგაცია და ლოგიკური დასრულება, მაგალითად, დროის ამოწურვის საფუძველზე. ქვემოთ მოცემულია ამონაწერი ჩვენი ბილინგის სისტემის SQL მონაცემთა ბაზიდან, რომელიც აღრიცხავს ინფორმაციას ტრაფიკის ნაკადების შესახებ:

აუცილებელია აღინიშნოს შემთხვევა, როდესაც წვდომის მოწყობილობა ახორციელებს მისამართების თარგმნას (NAT, მასკარადირება) ლოკალური ქსელის კომპიუტერებისთვის ინტერნეტით წვდომის ორგანიზებისთვის ერთი, გარე, საჯარო IP მისამართის გამოყენებით. ამ შემთხვევაში, სპეციალური მექანიზმი ცვლის IP მისამართებს და ტრაფიკის პაკეტების TCP/UDP პორტებს, ცვლის შიდა (ინტერნეტში არ არის მარშრუტირებული) მისამართები მისი დინამიური თარგმანის ცხრილის მიხედვით. ამ კონფიგურაციაში, უნდა გვახსოვდეს, რომ შიდა ქსელის ჰოსტებზე მონაცემების სწორად ჩაწერისთვის, სტატისტიკა უნდა შეგროვდეს ისე და იმ ადგილას, სადაც თარგმანის შედეგი ჯერ კიდევ არ ახდენს შიდა მისამართების „ანონიმიზაციას“.

ტრაფიკის/სტატისტიკური ინფორმაციის შეგროვების მეთოდები

თქვენ შეგიძლიათ გადაიღოთ და დაამუშავოთ ინფორმაცია ტრაფიკის გავლის შესახებ უშუალოდ წვდომის მოწყობილობაზე (PC როუტერი, VPN სერვერი), გადაიტანოთ იგი ამ მოწყობილობიდან ცალკე სერვერზე (NetFlow, SNMP) ან „სადენიდან“ (შეეხეთ, SPAN). მოდით შევხედოთ ყველა ვარიანტს თანმიმდევრობით.კომპიუტერის როუტერი

განვიხილოთ უმარტივესი შემთხვევა - წვდომის მოწყობილობა (როუტერი), რომელიც დაფუძნებულია კომპიუტერზე, რომელიც მუშაობს Linux-ზე.როგორ დავაყენოთ ასეთი სერვერი, მისამართის თარგმნა და მარშრუტიზაცია, ბევრი დაიწერა. ჩვენ გვაინტერესებს შემდეგი ლოგიკური ნაბიჯი - ინფორმაცია იმის შესახებ, თუ როგორ მივიღოთ ინფორმაცია ასეთ სერვერზე გამავალი ტრაფიკის შესახებ. არსებობს სამი საერთო მეთოდი:

- სერვერის ქსელის ბარათზე გამავალი პაკეტების ჩაჭრა (კოპირება) libpcap ბიბლიოთეკის გამოყენებით

- ჩაშენებული firewall-ში გამავალი პაკეტების ჩაჭრა

- მესამე მხარის ინსტრუმენტების გამოყენებით პაკეტ-პაკეტის სტატისტიკის (მოპოვებული წინა ორი მეთოდიდან ერთ-ერთი) კონვერტაციისთვის ქსელის აგრეგირებულ ინფორმაციის ნაკადად

Libpcap

პირველ შემთხვევაში, პაკეტის ასლი, რომელიც გადის ინტერფეისში, ფილტრის გავლის შემდეგ (man pcap-filter), შეიძლება მოითხოვოს კლიენტის პროგრამამ სერვერზე, რომელიც დაწერილია ამ ბიბლიოთეკის გამოყენებით. პაკეტი ჩამოდის ფენის 2 სათაურით (Ethernet). შესაძლებელია აღებული ინფორმაციის სიგრძის შეზღუდვა (თუ ჩვენ გვაინტერესებს მხოლოდ ინფორმაცია მისი სათაურიდან). ასეთი პროგრამების მაგალითებია tcpdump და Wireshark. არსებობს libpcap-ის დანერგვა Windows-ისთვის. თუ მისამართის თარგმნა გამოიყენება კომპიუტერის როუტერზე, ასეთი ჩარევა შეიძლება განხორციელდეს მხოლოდ ადგილობრივ მომხმარებლებთან დაკავშირებული შიდა ინტერფეისით. გარე ინტერფეისზე, თარგმნის შემდეგ, IP პაკეტები არ შეიცავს ინფორმაციას ქსელის შიდა ჰოსტების შესახებ. თუმცა, ამ მეთოდით შეუძლებელია თავად სერვერის მიერ ინტერნეტში გამომუშავებული ტრაფიკის გათვალისწინება (რაც მნიშვნელოვანია, თუ ის აწარმოებს ვებ ან ელ.ფოსტის სერვისს).

libpcap მოითხოვს ოპერაციული სისტემის მხარდაჭერას, რაც ამჟამად ერთი ბიბლიოთეკის ინსტალაციას შეადგენს. ამ შემთხვევაში, აპლიკაციის (მომხმარებლის) პროგრამა, რომელიც აგროვებს პაკეტებს, უნდა:

- გახსენით საჭირო ინტერფეისი

- მიუთითეთ ფილტრი, რომლითაც გაივლის მიღებული პაკეტები, დაჭერილი ნაწილის ზომა (snaplen), ბუფერის ზომა,

- დააყენეთ promisc პარამეტრი, რომელიც აყენებს ქსელის ინტერფეისს გადაღების რეჟიმში ყველა გამვლელი პაკეტისთვის და არა მხოლოდ ამ ინტერფეისის MAC მისამართის მისამართით.

- დააყენეთ ფუნქცია (გამოძახება) გამოძახებული თითოეულ მიღებულ პაკეტზე.

როდესაც პაკეტი გადაიცემა შერჩეული ინტერფეისით, ფილტრის გავლის შემდეგ ეს ფუნქცია იღებს ბუფერს Ethernet, (VLAN), IP და ა.შ. სათაურები, საერთო ზომა სნეპლენამდე. ვინაიდან libcap ბიბლიოთეკა აკოპირებს პაკეტებს, მისი გამოყენება შეუძლებელია მათი გადასასვლელის დასაბლოკად. ამ შემთხვევაში, ტრაფიკის შეგროვებისა და დამუშავების პროგრამას მოუწევს გამოიყენოს ალტერნატიული მეთოდები, როგორიცაა სკრიპტის გამოძახება ტრაფიკის დაბლოკვის წესში მოცემული IP მისამართის მოსათავსებლად.

Firewall

Firewall-ში გამავალი მონაცემების აღება საშუალებას გაძლევთ გაითვალისწინოთ როგორც თავად სერვერის ტრაფიკი, ასევე ქსელის მომხმარებლების ტრაფიკი, მაშინაც კი, როდესაც მისამართის თარგმნა მუშაობს. ამ შემთხვევაში მთავარია დაჭერის წესის სწორად ჩამოყალიბება და სწორ ადგილას დაყენება. ეს წესი ააქტიურებს პაკეტის გადაცემას სისტემის ბიბლიოთეკაში, საიდანაც ტრაფიკის აღრიცხვისა და მართვის აპლიკაციას შეუძლია მისი მიღება. Linux OS-ისთვის iptables გამოიყენება როგორც firewall, ხოლო ჩარევის ხელსაწყოებია ipq, netfliter_queue ან ulog. OC FreeBSD-სთვის – ipfw წესებით, როგორიცაა tee ან divert. ნებისმიერ შემთხვევაში, firewall მექანიზმს ავსებს მომხმარებლის პროგრამასთან მუშაობის შესაძლებლობა შემდეგი გზით:

- მომხმარებლის პროგრამა - ტრაფიკის დამმუშავებელი - რეგისტრირდება სისტემაში სისტემური ზარის ან ბიბლიოთეკის გამოყენებით.

- მომხმარებლის პროგრამა ან გარე სკრიპტი აინსტალირებს წესს firewall-ში, „ახვევს“ არჩეულ ტრაფიკს (წესის მიხედვით) დამმუშავებლის შიგნით.

- ყოველი გადასული პაკეტისთვის დამმუშავებელი იღებს მის შიგთავსს მეხსიერების ბუფერის სახით (IP სათაურებით და ა.შ. დამუშავების (აღრიცხვის) შემდეგ პროგრამამ ასევე უნდა უთხრას ოპერაციული სისტემის ბირთვს, რა უნდა გააკეთოს შემდეგ ასეთ პაკეტთან - გააუქმოს იგი. ან გადასცეს მას, ალტერნატიულად, შესაძლებელია შეცვლილი პაკეტის გადაცემა ბირთვში.

იმის გამო, რომ IP პაკეტი არ არის კოპირებული, მაგრამ იგზავნება პროგრამულ უზრუნველყოფაში ანალიზისთვის, შესაძლებელი ხდება მისი „ამოღება“ და, შესაბამისად, მთლიანად ან ნაწილობრივ შეზღუდოს გარკვეული ტიპის ტრაფიკი (მაგალითად, ადგილობრივი ქსელის არჩეულ აბონენტზე). თუმცა, თუ აპლიკაციის პროგრამა შეწყვეტს პასუხს ბირთვზე მისი გადაწყვეტილების შესახებ (მაგალითად, ჩამოკიდებული), სერვერის მეშვეობით ტრაფიკი უბრალოდ იბლოკება.

უნდა აღინიშნოს, რომ აღწერილი მექანიზმები, გადაცემული ტრაფიკის მნიშვნელოვანი მოცულობით, ქმნიან გადაჭარბებულ დატვირთვას სერვერზე, რაც დაკავშირებულია მონაცემთა მუდმივ კოპირებასთან ბირთვიდან მომხმარებლის პროგრამაში. OS-ის ბირთვის დონეზე სტატისტიკის შეგროვების მეთოდს, აპლიკაციის პროგრამაში NetFlow პროტოკოლის მეშვეობით აგრეგირებული სტატისტიკის გამოტანით, ეს ნაკლი არ გააჩნია.

Netflow

ეს პროტოკოლი შემუშავებულია Cisco Systems-ის მიერ მარშრუტიზატორებიდან ტრაფიკის ინფორმაციის ექსპორტისთვის ტრაფიკის აღრიცხვისა და ანალიზის მიზნით. ყველაზე პოპულარული ვერსია 5 ახლა აძლევს მიმღებს სტრუქტურირებული მონაცემების ნაკადს UDP პაკეტების სახით, რომელიც შეიცავს ინფორმაციას წარსული ტრაფიკის შესახებ ე.წ. ნაკადის ჩანაწერების სახით:

ტრაფიკის შესახებ ინფორმაციის რაოდენობა რამდენიმე რიგით ნაკლებია, ვიდრე თავად ტრაფიკი, რაც განსაკუთრებით მნიშვნელოვანია დიდ და განაწილებულ ქსელებში. რა თქმა უნდა, შეუძლებელია ინფორმაციის გადაცემის დაბლოკვა netflow-ის საშუალებით სტატისტიკის შეგროვებისას (თუ არ გამოიყენება დამატებითი მექანიზმები).

ამჟამად, ამ პროტოკოლის შემდგომი განვითარება პოპულარული ხდება - ვერსია 9, ეფუძნება შაბლონის ნაკადის ჩანაწერის სტრუქტურას, დანერგვას სხვა მწარმოებლების მოწყობილობებისთვის (sFlow). ცოტა ხნის წინ მიღებულ იქნა IPFIX სტანდარტი, რომელიც საშუალებას აძლევს სტატისტიკას გადაიცეს პროტოკოლების მეშვეობით უფრო ღრმა დონეზე (მაგალითად, განაცხადის ტიპის მიხედვით).

ქსელის წყაროების დანერგვა (აგენტები, ზონდები) ხელმისაწვდომია კომპიუტერის მარშრუტიზატორებისთვის, როგორც ზემოთ აღწერილი მექანიზმების მიხედვით (flowprobe, softflowd), ასევე უშუალოდ ჩაშენებული OS ბირთვში (FreeBSD: ng_netgraph, Linux:) უტილიტების სახით. . პროგრამული მარშრუტიზატორებისთვის, ქსელის სტატისტიკის ნაკადი შეიძლება მიღებულ და დამუშავდეს ადგილობრივად როუტერზე, ან გაიგზავნოს ქსელში (გადაცემის პროტოკოლი - UDP-ზე) მიმღებ მოწყობილობაზე (კოლექტორზე).

კოლექციონერ პროგრამას შეუძლია ერთდროულად შეაგროვოს ინფორმაცია მრავალი წყაროდან, შეუძლია განასხვავოს მათი ტრაფიკი, თუნდაც გადახურული მისამართების სივრცეებით. დამატებითი ინსტრუმენტების გამოყენებით, როგორიცაა nprobe, ასევე შესაძლებელია დამატებითი მონაცემთა აგრეგაცია, ნაკადის ბიფურკაცია ან პროტოკოლის კონვერტაცია, რაც მნიშვნელოვანია ათობით მარშრუტიზატორით დიდი და განაწილებული ქსელის მართვისას.

Netflow ექსპორტის ფუნქციები მხარს უჭერს მარშრუტიზატორებს Cisco Systems-დან, Mikrotik-დან და ზოგიერთი სხვაგან. მსგავსი ფუნქციონირება (სხვა საექსპორტო პროტოკოლებით) მხარდაჭერილია ქსელური აღჭურვილობის ყველა ძირითადი მწარმოებლის მიერ.

Libpcap "გარეთ"

ცოტა გავართულოთ დავალება. რა მოხდება, თუ თქვენი წვდომის მოწყობილობა არის სხვა მწარმოებლის აპარატურის როუტერი? მაგალითად, D-Link, ASUS, Trendnet და ა.შ. დიდი ალბათობით შეუძლებელია მასზე დამატებითი მონაცემთა შეძენის პროგრამული უზრუნველყოფის დაყენება. ალტერნატიულად, თქვენ გაქვთ ჭკვიანი წვდომის მოწყობილობა, მაგრამ მისი კონფიგურაცია შეუძლებელია (თქვენ არ გაქვთ უფლებები, ან მას მართავს თქვენი პროვაიდერი). ამ შემთხვევაში, თქვენ შეგიძლიათ შეაგროვოთ ინფორმაცია ტრაფიკის შესახებ უშუალოდ იმ წერტილში, სადაც წვდომის მოწყობილობა ხვდება შიდა ქსელს, „ტექნიკური“ პაკეტის კოპირების ხელსაწყოების გამოყენებით. ამ შემთხვევაში, თქვენ აუცილებლად დაგჭირდებათ ცალკე სერვერი გამოყოფილი ქსელის ბარათით Ethernet პაკეტების ასლების მისაღებად.სერვერმა უნდა გამოიყენოს პაკეტების შეგროვების მექანიზმი ზემოთ აღწერილი libpcap მეთოდის გამოყენებით და ჩვენი ამოცანაა მივაწოდოთ მონაცემთა ნაკადის იდენტური ნაკადი, რომელიც მოდის წვდომის სერვერიდან ამ მიზნით გამოყოფილი ქსელის ბარათის შეყვანაში. ამისთვის შეგიძლიათ გამოიყენოთ:

- Ethernet - hub: მოწყობილობა, რომელიც უბრალოდ აგზავნის პაკეტებს მის ყველა პორტს შორის განურჩევლად. თანამედროვე რეალობებში მისი ნახვა შესაძლებელია სადმე მტვრიან საწყობში და ამ მეთოდის გამოყენება არ არის რეკომენდებული: არასანდო, დაბალი სიჩქარით (არ არსებობს ჰაბები 1 გბიტი/წმ სიჩქარით)

- Ethernet - ჩამრთველი (Mirroring, SPAN პორტები. თანამედროვე ჭკვიანი (და ძვირი) გადამრთველები საშუალებას გაძლევთ დააკოპიროთ სხვა ფიზიკური ინტერფეისის, VLAN, დისტანციური (RSPAN) მთელი ტრაფიკი (შემომავალი, გამავალი, ორივე). პორტი

- ტექნიკის გამყოფი, რომელიც შეიძლება მოითხოვოს ორი ქსელის ბარათის დაყენება ერთის ნაცვლად - და ეს არის მთავარი, სისტემური ერთის გარდა.

ბუნებრივია, თქვენ შეგიძლიათ დააკონფიგურიროთ SPAN პორტი თავად წვდომის მოწყობილობაზე (როუტერზე), თუ ეს ამის საშუალებას იძლევა - Cisco Catalyst 6500, Cisco ASA. აი ასეთი კონფიგურაციის მაგალითი Cisco გადამრთველისთვის:

მონიტორინგი სესიის 1 წყარო vlan 100! საიდან მივიღოთ პაკეტები?

მონიტორინგი სესიის 1 დანიშნულების ინტერფეისი Gi6/3! სად ვაძლევთ პაკეტებს?

SNMP

რა მოხდება, თუ როუტერი არ გვაქვს კონტროლის ქვეშ, არ გვინდა netflow-თან დაკავშირება, არ გვაინტერესებს ჩვენი მომხმარებლების ტრაფიკის დეტალები. ისინი უბრალოდ დაკავშირებულია ქსელთან მართული გადამრთველის საშუალებით და ჩვენ უბრალოდ უნდა გამოვთვალოთ ტრაფიკის რაოდენობა, რომელიც მიდის მის თითოეულ პორტში. მოგეხსენებათ, ქსელური მოწყობილობები დისტანციური მართვის მხარდაჭერით და შეუძლიათ აჩვენონ პაკეტების მრიცხველები (ბაიტები), რომლებიც გადიან ქსელის ინტერფეისებს. მათი გამოკითხვის მიზნით, სწორი იქნება დისტანციური მართვის სტანდარტიზებული პროტოკოლის SNMP გამოყენება. მისი გამოყენებით, თქვენ შეგიძლიათ საკმაოდ მარტივად მიიღოთ არა მხოლოდ მითითებული მრიცხველების მნიშვნელობები, არამედ სხვა პარამეტრები, როგორიცაა ინტერფეისის სახელი და აღწერა, მისი მეშვეობით ხილული MAC მისამართები და სხვა სასარგებლო ინფორმაცია. ეს კეთდება როგორც ბრძანების ხაზის კომუნალური პროგრამებით (snmpwalk), გრაფიკული SNMP ბრაუზერები და უფრო რთული ქსელის მონიტორინგის პროგრამები (rrdtools, cacti, zabbix, whats up gold და ა.შ.). თუმცა, ამ მეთოდს აქვს ორი მნიშვნელოვანი ნაკლი:- ტრაფიკის დაბლოკვა შესაძლებელია მხოლოდ ინტერფეისის სრული გამორთვით, იგივე SNMP-ის გამოყენებით

- SNMP-ის საშუალებით აღებული ტრაფიკის მრიცხველები ეხება Ethernet პაკეტების სიგრძის ჯამს (ცალკე unicast, მაუწყებლობა და multicast), ხოლო დანარჩენი ადრე აღწერილი ხელსაწყოები იძლევა მნიშვნელობებს IP პაკეტებთან მიმართებაში. ეს ქმნის შესამჩნევ შეუსაბამობას (განსაკუთრებით მოკლე პაკეტებზე) Ethernet-ის სათაურის სიგრძით გამოწვეული ზედნადების გამო (თუმცა, ამის წინააღმდეგობა შეიძლება დაახლოებით: L3_byte = L2_byte - L2_packets * 38).

VPN

ცალკე, გასათვალისწინებელია მომხმარებლის ქსელში წვდომის შემთხვევა წვდომის სერვერთან კავშირის მკაფიოდ დამყარებით. კლასიკური მაგალითია კარგი ძველი dial-up, რომლის ანალოგი თანამედროვე სამყაროში არის VPN დისტანციური წვდომის სერვისები (PPTP, PPPoE, L2TP, OpenVPN, IPSEC)

წვდომის მოწყობილობა არა მხოლოდ მარშრუტებს მომხმარებლის IP ტრაფიკს, არამედ მოქმედებს როგორც სპეციალიზებული VPN სერვერი და წყვეტს ლოგიკურ გვირაბებს (ხშირად დაშიფრული), რომლებშიც ხდება მომხმარებლის ტრაფიკის გადაცემა.

ასეთი ტრაფიკის გასათვალისწინებლად შეგიძლიათ გამოიყენოთ ზემოთ აღწერილი ყველა ინსტრუმენტი (და ისინი კარგად შეეფერება ღრმა ანალიზს პორტებით/პროტოკოლებით), ასევე დამატებითი მექანიზმები, რომლებიც უზრუნველყოფენ VPN წვდომის კონტროლის ინსტრუმენტებს. პირველ რიგში, ჩვენ ვისაუბრებთ RADIUS პროტოკოლზე. მისი შემოქმედება საკმაოდ რთული თემაა. მოკლედ აღვნიშნავთ, რომ VPN სერვერზე (RADIUS კლიენტი) წვდომის კონტროლს (ავტორიზაციას) აკონტროლებს სპეციალური აპლიკაცია (RADIUS სერვერი), რომელსაც აქვს ნებადართული მომხმარებლების მონაცემთა ბაზა (ტექსტური ფაილი, SQL, Active Directory) მათი ატრიბუტებით. (შეზღუდვები კავშირის სიჩქარეზე, მინიჭებული IP მისამართები). ავტორიზაციის პროცესის გარდა, კლიენტი პერიოდულად გადასცემს სერვერს სააღრიცხვო შეტყობინებებს, ინფორმაციას თითოეული ამჟამად გაშვებული VPN სესიის მდგომარეობის შესახებ, გადაცემული ბაიტების და პაკეტების მრიცხველების ჩათვლით.

დასკვნა

მოდით გავაერთიანოთ ზემოთ აღწერილი ტრაფიკის ინფორმაციის შეგროვების ყველა მეთოდი:

შევაჯამოთ. პრაქტიკაში, არსებობს უამრავი მეთოდი, რომლითაც თქვენ მართავთ ქსელს (კლიენტებთან ან ოფისის აბონენტებთან) გარე ქსელის ინფრასტრუქტურასთან, მრავალი წვდომის ხელსაწყოების გამოყენებით - პროგრამული და აპარატურის მარშრუტიზატორები, კონცენტრატორები, VPN სერვერები. თუმცა, თითქმის ნებისმიერ შემთხვევაში, შესაძლებელია გამოვიდეს სქემა, სადაც ინფორმაცია ქსელში გადაცემული ტრაფიკის შესახებ შეიძლება გაიგზავნოს პროგრამულ ან აპარატურულ ინსტრუმენტზე მისი ანალიზისა და მართვისთვის. ასევე შესაძლებელია, რომ ეს ინსტრუმენტი საშუალებას მისცემს უკუკავშირს წვდომის მოწყობილობაზე, ინდივიდუალური კლიენტებისთვის წვდომის შეზღუდვის ინტელექტუალური ალგორითმების, პროტოკოლებისა და სხვა ნივთების გამოყენებით.

სწორედ აქ დავასრულებ მასალის ანალიზს. დარჩენილი უპასუხო თემებია:

- როგორ და სად მიდის შეგროვებული ტრაფიკის მონაცემები

- ტრაფიკის აღრიცხვის პროგრამა

- რა განსხვავებაა ბილინგისა და უბრალო "მრიცხველს" შორის

- როგორ შეიძლება დაწესდეს მოძრაობის შეზღუდვები?

- აღრიცხვა და მონახულებული ვებსაიტების შეზღუდვა

ტეგები: ტეგების დამატება

გამარჯობა, ბლოგის საიტის მკითხველებო! ბევრი მომხმარებელი ფიქრობს, რომ ჰქონდეს საკუთარი ინტერნეტ ტრაფიკის მრიცხველი კომპიუტერში, ან სხვაგვარად უწოდებენ ინტერნეტ ტრაფიკის მონიტორინგს, რომელიც აჩვენებს, თუ რამდენ ტრაფიკს ხარჯავთ. ინტერნეტი უკვე დიდი ხანია ხელმისაწვდომია პლანეტის ყველა კუთხეში, მაგრამ ჯერ ყველას არ აქვს შეუზღუდავი წვდომა.

მომხმარებლები, რომლებიც კმაყოფილნი არიან ინტერნეტით შეზღუდული ტრაფიკით, ყოველთვის უკვირს, რამდენად სწრაფად ქრება არსებული ლიმიტი. პრინციპში, არაფერია გასაკვირი: ბევრ მომხმარებელს აქვს კომპიუტერებზე დაინსტალირებული პროგრამების დიდი რაოდენობა, რომლებიც განახლებულია.

მომხმარებლები ვერც კი ამჩნევენ, როგორ უყურებენ შემდეგ ვიდეოს youtube.com-ზე და ცვლიან ფაილებს კოლეგებთან ან მეგობრებთან.

არ შეგეშინდეთ: ეს პრობლემა ადვილად მოგვარდება. არსებობს ტრაფიკის აღრიცხვისა და კონტროლის სპეციალიზებული პროგრამა - Networx. ეს არის ის, ვინც "გეტყვის", რომ საკმარისია ინტერნეტში სერფინგი და დროა გახსოვდეთ თქვენი ლიმიტი, რომელიც არ არის უსასრულო.

ვებსაიტზე შეგიძლიათ ჩამოტვირთოთ პროგრამის ინსტალაციის ფაილი და პორტატული ვერსია. ამ სტატიაში ჩვენ გავაანალიზებთ პროგრამის ინსტალაციის ვერსიას.

პროგრამის ჩამოსატვირთად გადადით გვერდის ბოლოში და დააჭირეთ ღილაკს "ჩამოტვირთეთ NetWorx ინსტალერი". ველოდებით პროგრამის ჩამოტვირთვას.

ინსტალაცია Networx

მოდით გავუშვათ ფაილი, რომელიც ახლახან გადმოწერილი გვაქვს. დააჭირეთ "შემდეგი".

ჩვენ ვეთანხმებით პროგრამის ლიცენზიას, მონიშნეთ ყუთი „ვეთანხმები შეთანხმებას“ და დააჭირეთ „შემდეგი“.

შემდეგ ფანჯარაში დატოვეთ ნაგულისხმევი ინსტალაციის გზა. დააჭირეთ "შემდეგი".

კვლავ დააჭირეთ "შემდეგი".

შემდეგ ფანჯარაში შეგიძლიათ დატოვოთ ან წაშალოთ „Desk Band“ - დამატება, რომელიც ნათლად აჩვენებს ტრაფიკს რეალურ დროში. ვისაც სამართავ პანელზე არასაჭირო ხატები აწუხებს, ჯობია გამორთოთ.

ჩემს შემთხვევაში, მე მოხსნის მონიშვნას „დააინსტალირეთ არასავალდებულო NetWorx Desk Band გაფართოება (როგორც ნაჩვენებია ქვემოთ)“ ჩამრთველი. დააჭირეთ "შემდეგი".

დააჭირეთ "ინსტალაციას".

პროგრამის ინსტალაცია დასრულებულია. დააწკაპუნეთ "დასრულება".

პროგრამის ინსტალაციის შემდეგ დაუყოვნებლივ გაიხსნება პარამეტრების ფანჯარა. აირჩიეთ რუსული ენა (რუსული) და დააჭირეთ "შემდეგი".

ინტერნეტ კავშირის არჩევა: თქვენ უნდა აირჩიოთ, რომელი ქსელის ადაპტერის საშუალებით დაუკავშირდებით ინტერნეტს. დააჭირეთ "წინ".

დააწკაპუნეთ "დასრულება".

ახლა თქვენ გექნებათ პროგრამის ხატულა თქვენს უჯრაში, რომელიც ჰგავს დიაგრამას.

ორჯერ დააწკაპუნეთ მაუსის მარცხენა ღილაკს დიაგრამაზე. ამის შემდეგ გაიხსნება მთავარი ფანჯარა.

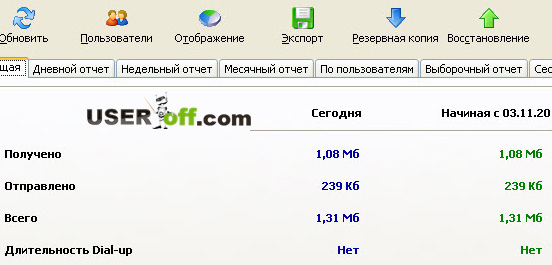

როგორც ვხედავთ, პროგრამას აქვს ლამაზი და ინტუიციური რუსული ინტერფეისი. და რაც მთავარია, პროგრამა საკმაოდ ზუსტად ითვლის ტრაფიკს. მისი გამოყენებით შეგიძლიათ მიიღოთ ინტერნეტ ტრაფიკის ანგარიშები: ყოველდღიური, ყოველკვირეული და ყოველთვიური.

პროგრამა შესაძლებელს ხდის შედეგების გახსნას/შენახვას Excel-ში, ასევე ვიზუალური გრაფიკების სახით.

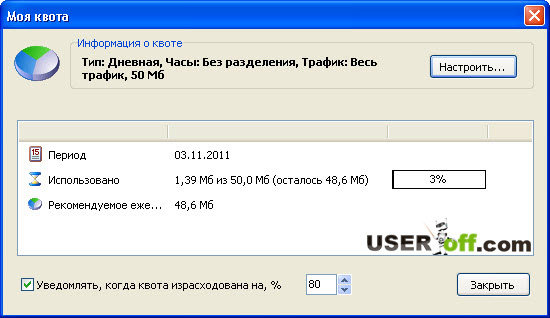

NetWorx არა მხოლოდ შესანიშნავი პროგრამაა ინტერნეტ ტრაფიკის თვალყურის დევნებისთვის, მას ასევე აქვს საინტერესო ფუნქცია კვოტების დადგენის სახით.

ეს ნიშნავს, რომ პროგრამის კონფიგურაცია შესაძლებელია ისე, რომ როდესაც ტრაფიკი ამოიწურება, პროგრამა ავტომატურად შეგატყობინებთ ამის შესახებ.

როგორ დავადგინოთ კვოტა

სიცხადისთვის, ღირს კვოტის დადგენის პროცესის გაანალიზება. ამისათვის დააწკაპუნეთ მაუსის მარჯვენა ღილაკით და აირჩიეთ "Quota...".

ჩემს შემთხვევაში, კვოტა უკვე კონფიგურირებულია: მე დავაწესე ლიმიტი 50 მეგაბაიტი და როდესაც ტრაფიკი გამოიყენება 50 მეგაბაიტის 85%-ის ფარგლებში, ეკრანზე გამოჩნდება შეტყობინება, რომელიც მიუთითებს, რომ კვოტა სრულდება.

ამ შეტყობინებით ჩვენ შეგვატყობინებენ, როდის უნდა შევზღუდოთ ინტერნეტის გამოყენება ფინანსური ზარალის თავიდან ასაცილებლად!

გეგონათ, რომ პარამეტრებს არ ვაჩვენებდი? რა თქმა უნდა, მე გაჩვენებთ: დააჭირეთ ღილაკს "კონფიგურაცია ...".

პროგრამას აქვს სიჩქარის გაზომვის ფუნქცია, რომლითაც შეგიძლიათ გაზომოთ შემომავალი/გამავალი ტრაფიკი. გაზომვის დასაწყებად დააჭირეთ მწვანე სამკუთხედს.

ამ პროგრამას ვურჩევ ყველა მომხმარებელს, ვისაც აქვს წვდომა შეზღუდული ინტერნეტით. მასთან ერთად შეგიძლიათ აკონტროლოთ თქვენი ტრაფიკი ნებისმიერი მიმართულებით: როგორც შემომავალი, ასევე გამავალი.

რამდენიმე მიზეზის გამო მე დავაყენე პროგრამა Windows XP-ზე. მაგრამ მათ, ვისაც Windows 7 აქვს დაინსტალირებული, არ უნდა ინერვიულოთ, რადგან ეს პროგრამა მუშაობს სტაბილურად და ნებისმიერ სისტემაზე წარუმატებლობის გარეშე.

მალე გნახავთ, ძვირფასო მეგობრებო!

ლოკალურ ქსელში ტრაფიკის თვალყურის დევნების უამრავი პროგრამაა: ფასიანიც და უფასოც, რაც მნიშვნელოვნად განსხვავდება ფუნქციონალურობით. ერთ-ერთი ყველაზე პოპულარული ღია კოდის პროგრამაა SAMS. ის მუშაობს Linux პლატფორმაზე Squid-თან ერთად.

SAMS მოითხოვს PHP5, ჩვენ გამოვიყენებთ Ubuntu Server 14.04. დაგვჭირდება Squid, Apache2, PHP5 პაკეტები მოდულებით.

ინტერნეტ ტრაფიკის აღრიცხვა ადგილობრივ ქსელში Linux

შევეცადოთ გაერკვნენ, თუ როგორ მუშაობს.

Squid ავრცელებს ინტერნეტს, იღებს მოთხოვნებს პორტზე 3128. ამავე დროს, ის წერს დეტალურ access.log-ს. ყველა კონტროლი ხორციელდება squid.conf ფაილის მეშვეობით. Squid-ს აქვს ინტერნეტზე წვდომის მართვის ფართო შესაძლებლობები: წვდომის შეზღუდვა მისამართით, გამტარუნარიანობის კონტროლი კონკრეტული მისამართებისთვის, მისამართების ჯგუფებისა და ქსელებისთვის.

SAMS მუშაობს Squid პროქსი სერვერის ჟურნალების ანალიზზე დაყრდნობით. ლოკალური ქსელის ტრაფიკის აღრიცხვის სისტემა აკონტროლებს პროქსი სერვერის სტატისტიკას და, მითითებული პოლიტიკის შესაბამისად, იღებს გადაწყვეტილებას დაბლოკოს, განბლოკოს ან შეზღუდოს Squid კლიენტისთვის სიჩქარე.

SAMS-ის ინსტალაცია

პაკეტების ინსტალაცია.

apt-get დააინსტალირე apache2 php5 php5-mysql mysql-სერვერი php5-gd squid3

ჩამოტვირთეთ და დააინსტალირეთ SAMS

wget https://github.com/inhab-magnus/sams2-deb/archive/master.zip

unzip master.zip

cd sams2-deb-master/

dpkg -i sams2_2.0.0-1.1_amd64.deb

ვებ ინტერფეისის ინსტალაცია

dpkg -i apache2/sams2-web_2.0.0-1.1_all.deb

ჩვენ ვაკეთებთ ცვლილებებს /etc/sams2.conf ფაილში.

DB_PASSWORD=/MySql პაროლი/

SAMS-ის გაშვება

sams2 სერვისის დაწყება

Squid-ის დაყენება

ჩვენ ვაკეთებთ ცვლილებებს /etc/squid3/squid.conf ფაილში

http_port 192.168.0.110:3128

cache_dir ufs /var/spool/squid3 2048 16 256

ჩვენ ჩართავთ შესვლას და ჟურნალის როტაციას საცავთან ერთად 31 დღის განმავლობაში.

access_log daemon:/var/log/squid3/access.log squid

logfile_rotate 31

გააჩერეთ Squid, შექმენით ქეში.

სერვისი squid3 გაჩერება

სერვისის squid3 დაწყება

ექსპერიმენტის სისუფთავისთვის, ჩვენ ვაკონფიგურირებთ ერთ-ერთ ბრაუზერს, რომ იმუშაოს პროქსი 192.168.0.110 პორტით 3128 პორტით. დაკავშირების მცდელობისას მივიღებთ უარს კავშირზე - Squid-ს არ აქვს წვდომის უფლება კონფიგურირებულ პროქსიზე.

SAMS-ის საწყისი დაყენება

სხვა ბრაუზერში გახსენით მისამართი (192.168.0.110 – სერვერის მისამართი).

http://192.168.0.110/sams2

ის გვეტყვის, რომ ვერ უერთდება მონაცემთა ბაზას და შესთავაზებს ინსტალაციის შესრულებას.

ჩვენ ვაზუსტებთ მონაცემთა ბაზის სერვერს (127.0.0.1), შესვლას და პაროლს MySql-სთვის.

ტრაფიკის აღრიცხვის სისტემის საწყისი დაყენება დასრულებულია. რჩება მხოლოდ პროგრამის კონფიგურაცია.

ადგილობრივი ქსელის ტრაფიკის მონიტორინგი

შედით სისტემაში, როგორც ადმინისტრატორი (admin/qwerty).

დაუყოვნებლივ უნდა აღინიშნოს მომხმარებლის ავტორიზაციის შესახებ.

Squid-ის ფილიალში გახსენით პროქსი სერვერი და დააწკაპუნეთ ღილაკზე „პროქსი სერვერის კონფიგურაცია“ ბოლოში.

აქ ყველაზე მნიშვნელოვანი არის თქვენი IP მისამართის მითითება საქაღალდეების და ფაილების მისამართებში სადაც საჭიროა, წინააღმდეგ შემთხვევაში პროქსი სერვერი არ დაიწყება.

SAMS პარამეტრების ყველა ცვლილების არსი არის ის, რომ ისინი იწერება squid.conf-ზე. Sams2deamon მუშაობს ფონზე, რომელიც აკონტროლებს პარამეტრების ცვლილებებს, რომლებიც საჭიროებენ კონფიგურაციის ფაილში შეყვანას (ასევე შეგიძლიათ დააყენოთ თვალთვალის ინტერვალი).

შეავსეთ "მომხმარებლის" და "IP მისამართის" ველები. ავიღოთ იგივე IP, როგორც მომხმარებლის სახელი (კომპიუტერის IP და არა სერვერის!). "ნებადართული ტრაფიკის" ველში ჩვენ ვწერთ "0", ანუ შეზღუდვების გარეშე. ჩვენ გამოვტოვებთ ყველა სხვა ველს.

ამ IP მისამართს დაემატება ახალი acl და Squid-ის მეშვეობით მუშაობის ნებართვა. თუ კონფიგურაცია ავტომატურად არ შეცვლილა, გადადით პროქსი ფილიალში და დააწკაპუნეთ ღილაკზე „Squid-ის ხელახალი კონფიგურაცია“. კონფიგურაციის ცვლილებები განხორციელდება ხელით.

ჩვენ ვცდილობთ გავხსნათ ნებისმიერი URL ბრაუზერში. ჩვენ ვამოწმებთ access.log-ს და ვხედავთ პროქსის მიერ დამუშავებულ მოთხოვნებს. SAMS-ის მუშაობის შესამოწმებლად, გახსენით "მომხმარებლების" გვერდი და დააჭირეთ ღილაკს "მომხმარებლის ტრაფიკის ხელახალი გამოთვლა" ბოლოში.

სტატისტიკის მართვისთვის ქვემოთ მოცემული ღილაკების გამოყენებით, შეგიძლიათ მიიღოთ დეტალური ინფორმაცია გვერდებზე მომხმარებლის ვიზიტების სტატისტიკის შესახებ.

პროგრამა თქვენს კომპიუტერში შემომავალი და გამავალი ტრაფიკის თვალყურის დევნებისთვის. ის დაგეხმარებათ არ გადააჭარბოთ ტრაფიკის ლიმიტს და საერთოდ არ დარჩეთ ინტერნეტის გარეშე.

ყურადღება: მე-6 ვერსიიდან დაწყებული, პროგრამა გახდა ფასიანი, ამიტომ გაუგებრობის თავიდან ასაცილებლად, არ განაახლოთ იგი. აქ არის უახლესი უფასო ვერსია 5.5.5.

ყველას, ვინც ხუთი წლის წინ იყენებდა ინტერნეტს, ალბათ ახსოვს მომხმარებლისთვის ყველაზე მნიშვნელოვანი პრობლემა - ტრაფიკის რაოდენობის მუდმივი მონიტორინგი. ყოველივე ამის შემდეგ, მაშინ არ არსებობდა შეუზღუდავი პაკეტები და Dial-Up კავშირები საჭიროებდა ფულს გადმოწერილი ინფორმაციის ყოველი მეგაბაიტისთვის.

შედეგად, თუ არ აკონტროლებთ ტრაფიკის მოხმარებას, შეიძლება საკმაოდ ძვირი დაჯდეთ :). მაგრამ ხალხი გამომგონებელია და მათ შექმნეს მრავალი პროგრამა ნაკადის გაზომვისა და შეზღუდვისთვის. დღეს, ასეთი კომუნალური საშუალებების საჭიროება ოდნავ შემცირდა, მაგრამ ისინი კვლავ გამოიყენება, რადგან მათი არსებობის განმავლობაში მათ შეიძინეს მრავალი დამატებითი სასარგებლო ფუნქცია.

ასეთი პროგრამების წყალობით, დღეს შეგიძლიათ გაზომოთ თქვენი ინტერნეტ კავშირის სიჩქარე, შეამოწმოთ ყველა პროცესი, რომელსაც აქვს წვდომა ინტერნეტში, გაზომოთ ტრაფიკის გამოყენება კორპორატიულ ქსელებში და მრავალი სხვა.

პატარა პროგრამას აქვს ყველა ზემოთ ჩამოთვლილი ფუნქცია - NetWorx. გარდა ამისა, მას აქვს მრავალი დამატებითი ფუნქცია, რომელიც სასარგებლო იქნება როგორც სისტემის ადმინისტრატორისთვის, ასევე საშუალო მომხმარებლისთვის. თანაბრად მარტივ, მაგრამ მძლავრ ინსტრუმენტს შეიძლება ეწოდოს ფასიანი პროგრამა - DU Meter.

უფასო ტრაფიკის აღრიცხვის პროგრამის NetWorx-ის შედარება ფასიან ანალოგურ DU მეტრთან

გარდა ამისა, NetWorx-ში შეგიძლიათ დააწესოთ კვოტა ტრაფიკის რაოდენობაზე, ასევე გაუშვათ სხვადასხვა აპლიკაციები გრაფიკით. თავად პროგრამა გამოდის ორ ვერსიაში: პორტატული და ინსტალაცია. მე ვფიქრობ, რომ ყველაზე მარტივია "პორტატული" ვერსიის გამოყენება, თუმცა თუ ინსტალერების მოყვარული ხართ, შეგიძლიათ მარტივად დააინსტალიროთ NetWorx სტანდარტული ინსტალაციის ოსტატის გამოყენებით.

NetWorx-ის ინსტალაცია

ვივარაუდებ, რომ თქვენ გადმოწერეთ პორტატული ვერსია. დასაწყებად, თქვენ უნდა ამოშალოთ არქივი პროგრამით და გაუშვათ შესრულებადი exe ფაილი. NetWorx-ის პირდაპირ გაშვებამდე, ჩვენ გავაკეთებთ რამდენიმე პარამეტრს. პირველ რიგში, თქვენ უნდა მიუთითოთ პროგრამის ენა და მეორე, თქვენ უნდა ჩართოთ ან გამორთოთ შემოწმება ახალი ვერსიებისთვის. Სულ ეს არის:).

ამის შემდეგ უჯრაში გამოჩნდება პროგრამის ხატულა (ადგილი სისტემური საათის გვერდით), რომლითაც ჩვენ მოვახერხებთ მას.

NetWorx გაკონტროლდება მარჯვენა ღილაკით კონტექსტური მენიუს საშუალებით.

აქ ამ მენიუში ჩამოთვლილია პროგრამის ყველა ფუნქცია, მაგრამ გამოყენებამდე შეგიძლიათ გააკეთოთ რამდენიმე პარამეტრი. ამისათვის დააჭირეთ იმავე სახელწოდების მენიუს განყოფილებას.

NetWorx პარამეტრები

"პარამეტრები" შედგება რამდენიმე ჩანართისგან. "ზოგადში" ჩვენ შეგვიძლია დავაკონფიგურიროთ სიჩქარის ერთეულები, უჯრაში ნაჩვენები ინფორმაცია და ასევე (რაც მთავარია!) რომელი კავშირი გავაკონტროლოთ (ნაგულისხმევად, მთელი ტრაფიკი დათვლილია).

სექციები „გრაფიკი“ და „გრაფიკის ფერები“ საშუალებას გვაძლევს მოვარგოთ შემომავალი/გამავალი ინფორმაციის პაკეტების გრაფიკის გარეგნობა. "შეტყობინებებში" შეგიძლიათ ჩართოთ და დააკონფიგურიროთ სერვისის შეტყობინებები პროგრამიდან, ხოლო "დამატებით" ჩვენ გვაქვს შესაძლებლობა დავაკონფიგურიროთ სტატისტიკის კოლექცია.

ბოლო ჩანართი, Dial-up, გაძლევთ საშუალებას დააყენოთ ნაგულისხმევი კავშირი და დაამატოთ პროგრამები, რომლებიც იმუშავებს NetWorx-ით.

პარამეტრების გაკეთების შემდეგ, ჯერ დააწკაპუნეთ ღილაკზე "Apply", რათა მათ ძალაში შესულიყვნენ, შემდეგ კი "Ok" პარამეტრებიდან გასასვლელად.

მოძრაობის მონიტორი

ახლა მოდით პირდაპირ გადავხედოთ NetWorx ინსტრუმენტებს. პირველი და მთავარი არის მოძრაობის მონიტორი. იგი წარმოდგენილია გრაფის სახით, რომელსაც ეწოდება ღილაკი „გრაფის ჩვენება“.

გრაფიკი შეიძლება წარმოდგენილი იყოს ჰისტოგრამის სახით (ჩემი აზრით, ეს ყველაზე მოსახერხებელია), მრუდი ხაზების ან უბრალოდ რიცხვების სახით. ამ შემთხვევაში, ბოლოში ყოველთვის იქნება ორი ნომერი. რიცხვი ინდექსით „D“ (ნაგულისხმევად ლურჯი) გვიჩვენებს შემომავალი ტრაფიკის რაოდენობას (ინგლისური გადმოტვირთვიდან) და „U“ (მწვანე) შესაბამისად, გამავალ ტრაფიკს (ინგლისური ატვირთვიდან).

სიჩქარის ცვლილების მრუდები შედგენილია გრაფიკზე შესაბამისი ფერებით, რომელთა რიცხვითი მნიშვნელობა შეიძლება იყოს კორელაცია მარცხნივ შკალასთან.

სიჩქარის გაზომვა

შემდეგი ღილაკი - "სიჩქარის გაზომვა" - სამწუხაროდ, არ ზომავს თქვენი ინტერნეტ კავშირის საერთო სიჩქარეს, არამედ მხოლოდ ფონური პაკეტის გადაცემის მიმდინარე სიჩქარეს. ეს შეიძლება დაგჭირდეთ არხზე სრული დატვირთვის პირობებში (მაგალითად, ფაილის ჩამოტვირთვა) და დასვენების დროს შედეგების შესადარებლად (შენახვა შესაძლებელია).

ტესტის დასაწყებად უბრალოდ დააწკაპუნეთ ღილაკზე „დაწყება“ და მონიშნეთ დროის გარკვეული პერიოდი. შემდეგ შედეგი შეიძლება შეინახოს ტექსტურ ფაილში და შემდეგ შევადაროთ არხის „ჩატვირთვისას“ მიღებულ ახალ მონაცემებს.

სტატისტიკა

სისტემის ადმინისტრატორებს ეს ფუნქცია ყველაზე მეტად მოეწონებათ, რადგან შესაძლებელია ტრაფიკის ზოგადი რაოდენობის შენარჩუნება და დეტალური სტატისტიკის ჩვენება ქსელის თითოეული მომხმარებლისთვის. შედეგები შეიძლება ექსპორტირებული იყოს xls ფორმატში (Excel ცხრილები) და შეინახოს კომპიუტერში.

ასევე არსებობს ინსტრუმენტები სარეზერვო სტატისტიკისთვის და მათი შემდგომი აღდგენისთვის (მაგალითად, თუ სისტემის ხელახალი ინსტალაციის შემდეგ ყველა მონაცემის შენახვა გჭირდებათ).

მოძრაობის კვოტა

გადავდივართ, გადავდივართ "კვოტის" განყოფილებაზე. ეს ფუნქცია ყველაზე შესაფერისია Dial-up კავშირის ან შეზღუდული ტრაფიკის მქონე მომხმარებლებისთვის (მაგალითად, მობილური ინტერნეტი). ის საშუალებას გაძლევთ დააყენოთ მიღებული ან გაგზავნილი ინფორმაციის მაქსიმალური რაოდენობა და ყოველთვის გააფრთხილებს მომხმარებელს მითითებული ლიმიტის გადაჭარბების შემთხვევაში.

ნაგულისხმევად, კვოტა დაყენებულია 0.00 კბ-ზე, ასე რომ, თუ გსურთ ამ ფუნქციის გამოყენება, ჯერ მოგიწევთ მისი „კონფიგურაცია“ :).

პარამეტრებში ჩვენ ვაზუსტებთ კვოტის ტიპს (დღიური, ყოველკვირეული, ყოველთვიური, ბოლო 24 საათი) და ტრაფიკის ტიპს (შემავალი, გამავალი ან ყველა). შეგიძლიათ დატოვოთ საათი ისე, როგორც არის, შემდეგ კი მიუთითოთ საზომი ერთეულები და თავად კვოტა.

პარამეტრების შესანახად დააწკაპუნეთ „Ok“-ზე და კვოტის მონიტორინგის ფანჯარაში არ დაგავიწყდეთ მონიშნოთ ველი „შეატყობინე, როცა კვოტა გამოიყენება %“-ით, რათა დროულად მიიღოთ ინფორმაცია ზედმეტი ხარჯვის შესახებ.

მარშრუტის მიკვლევა

ჩვენ უკვე გადავხედეთ "პარამეტრები" პუნქტს, ამიტომ გადავიდეთ შემდეგზე - "მარშრუტის მიკვლევა". თუ მოულოდნელად დაკარგეთ წვდომა ინტერნეტის ნებისმიერ რესურსზე ან უნდა გაარკვიოთ, რა გზას ადგამთ, სანამ ამა თუ იმ საიტზე მოხვდებით, სცადეთ ამ გზის გაკვლევა. ეს შეიძლება გაკეთდეს Windows-ის სტანდარტული შესაძლებლობებით, მაგრამ NetWorx-ით ეს ბევრად უფრო ადვილი და ვიზუალურია.

ტრეკინგის დასაწყებად შეიყვანეთ საიტის სახელი (დისტანციური კომპიუტერი) ან მისი IP მისამართი. ახლა თქვენ შეგიძლიათ დააყენოთ რეაგირების დრო (თუმცა ხშირად სტანდარტული მნიშვნელობა საკმარისზე მეტია) და შეგიძლიათ დააჭიროთ "დაწყებას". ამ შემთხვევაში, ჩვენ მივაკვლიეთ საიტს yandex.ruდა დავინახე, რომ მასზე წვდომისთვის საჭიროა 11 შუალედური სერვერის გავლა და ამ გზის გავლის საერთო დრო არის 31 ms.

პინგი

შემდეგი ვარიანტია "პინგი". ამ ფუნქციის ფანჯრის ინტერფეისი ძალიან ჰგავს წინა, მაგრამ მისი დანიშნულება გარკვეულწილად განსხვავებულია. Ping, მარტივად რომ ვთქვათ, არის სიჩქარე, რომლითაც დისტანციური კომპიუტერი პასუხობს თქვენს მიერ გაგზავნილ მოთხოვნას. ჩაშენებული NetWorx პინგი შესაძლებლობებით ჩამოუვარდება სტანდარტულს (შეუძლებელია საკუთარი კლავიშების დაყენება პარამეტრების შესაცვლელად), მაგრამ ის უმკლავდება მთავარ ამოცანას.

ფუნქციის კიდევ ერთი მინუსი არის ის, რომ თქვენ არ შეგიძლიათ პირდაპირ შეიყვანოთ ვებსაიტის ინტერნეტ მისამართი - თქვენ უნდა იცოდეთ მისი ზუსტი IP (შეგიძლიათ გაიგოთ წინა კომუნალურიდან). ახლა კონკრეტულად გამოყენების შესახებ: შეიყვანეთ დისტანციური კომპიუტერის მისამართი, აირჩიეთ ლოდინის დრო და ექო მოთხოვნის რაოდენობა და დააჭირეთ "დაწყებას".

ჩვენს მაგალითში, საიტი pinged vkontakte.ru. პასუხის საშუალო დრო ავტომატურად არ გამოითვლება, მაგრამ მისი გამოთვლა შესაძლებელია თქვენს თავში ყველა მიღებული მნიშვნელობის დამატებით და სამზე გაყოფით :).

აღმოჩნდა დაახლოებით 45 ms, რაც პრინციპში კარგია (50 ms ± 10 ms-მდე პინგი ითვლება კარგი). TTL მნიშვნელობა არის ექო პაკეტის "სიცოცხლის ხანგრძლივობა". რიცხვი 64 ნიშნავს, რომ ინფორმაციის გაგზავნილ პაკეტს შეუძლია გაიაროს 64 შუალედური სერვერი.

კავშირები

ბოლო ინსტრუმენტი არის კავშირები. ის საშუალებას გაძლევთ აკონტროლოთ ყველა აპლიკაცია, რომელიც საჭიროებს ინტერნეტ კავშირს.

მე დაუყოვნებლივ გირჩევთ, ჩართოთ "მისამართების სახელებად გადაქცევა". ამ გზით თქვენ ხედავთ, სად მიდის ესა თუ ის აპლიკაცია და შეაჩერეთ მისი მცდელობა, დაუკავშირდეს საეჭვო რესურსს. განსაკუთრებული ყურადღება მიაქციეთ „დამკვიდრებულ“ კავშირებს (ESTABLISHED) და მოსმენის პორტებს (LISTENING), რადგან მათ შეუძლიათ ფარული საფრთხე შექმნან.

თუ საეჭვო კავშირი გამოვლინდა, შეგიძლიათ დაუყოვნებლივ შეწყვიტოთ აპლიკაცია, რომელიც დააინსტალირებს მასზე მაუსის მარჯვენა ღილაკით და არჩევით „აპლიკაციის დასრულება“.

დასკვნები

ამრიგად, ჩვენ შეგვიძლია შევაჯამოთ ყოველივე ზემოთქმული. NetWorx არ არის მხოლოდ თქვენი ინტერნეტ კავშირის მონიტორინგის პროგრამა, არამედ კომპლექსი უსაფრთხოებისა და ყოვლისმომცველი ქსელის დიაგნოსტიკისთვის.

ამიტომ, თუ ეჭვი გეპარებათ, რომ რომელიმე აპლიკაცია იყენებს ტრაფიკს ირაციონალურად ან თუნდაც ავრცელებს კონფიდენციალურ ინფორმაციას, სცადეთ თქვენი ქსელის მონიტორინგი NetWorx პროგრამით და მარტივად შეძლებთ „ჯაშუშის“ იდენტიფიცირებას :).

P.S. ნებადართულია ამ სტატიის თავისუფლად კოპირება და ციტირება, იმ პირობით, რომ მითითებულია წყაროს ღია აქტიური ბმული და დაცულია რუსლან ტერტიშნის ავტორობა.

- მარტივი დაყენება!

- რეალურ დროში მოხმარების გრაფიკები.

- აკონტროლეთ ყველა მოწყობილობა ერთი კომპიუტერიდან.

- შეტყობინება ლიმიტის გადაჭარბებისას.

- მხარს უჭერს WMI, SNMPv1/2c/3 და 64-ბიტიან მრიცხველებს.

- დაადგინეთ ვინ ჩამოტვირთავს და საიდან.

- შეამოწმეთ თქვენი პროვაიდერი!

"10-Strike: Traffic Accounting" არის მარტივი პროგრამა ტრაფიკის მოხმარების მონიტორინგისთვის კომპიუტერები, კონცენტრატორები, სერვერები ქსელშისაწარმოში და სახლშიც კი (3 სენსორის უფასო მონიტორინგი შესაძლებელია საცდელ ვერსიაში 30-დღიანი საცდელი პერიოდის გასვლის შემდეგაც კი). მონიტორის მოცულობა შემომავალი და გამავალიმოხმარებული ტრაფიკი კომპიუტერებზე თქვენს ლოკალურ ქსელში, მათ შორის. ინტერნეტში შესვლისას.

პროგრამა მუდმივად აგროვებს სტატისტიკას ქსელის ჰოსტებისგან შემომავალი და გამავალი ტრაფიკის შესახებ და რეალურ დროში აჩვენებს მონაცემთა გადაცემის სიჩქარის ცვლილების დინამიკას ქსელის ინტერფეისებზე გრაფიკების და ცხრილების სახით.

ჩვენი საბუღალტრო პროგრამით შეგიძლიათ აღმოაჩინოს არაკეთილსინდისიერი მომხმარებლები, რომლებიც მოიხმარენ უამრავ ინტერნეტ ტრაფიკსთქვენს ორგანიზაციაში. თანამშრომლების მიერ შრომითი დისციპლინის დარღვევა იწვევს შრომის პროდუქტიულობის შემცირება. თანამშრომლების კომპიუტერებზე ტრაფიკის მოხმარების მარტივი ანალიზი საშუალებას მოგცემთ ამოიცნოთ ქსელის ყველაზე აქტიური მომხმარებლები. WMI სენსორების გამოყენებისას თქვენ არც კი გჭირდებათ რაიმეს ინსტალაცია ქსელის კომპიუტერებზე, უბრალოდ გჭირდებათ ადმინისტრატორის პაროლი.

სამწუხაროდ, ჩვენს ქვეყანაში ინტერნეტ ტრაფიკი იურიდიული პირებისთვის ჯერ კიდევ არ არის ყველგან იაფი. ხშირად ხდება, რომ მომხმარებელთა გადაჭარბებული ინტერნეტ აქტივობა (ხშირად არ არის დაკავშირებული სამუშაო პროცესთან) იწვევს ხარჯების გადაჭარბებაორგანიზაციებმა უნდა გადაიხადონ კავშირი. ჩვენი პროგრამის გამოყენება დაგეხმარებათ თავიდან აიცილოთ თქვენი ბიზნესი ინტერნეტის მოულოდნელად მაღალი გადასახადების მიღებისგან. შეგიძლიათ მორგება შეტყობინება გარკვეული რაოდენობის ტრაფიკის მოხმარების შესახებკომპიუტერები ქსელში გარკვეული დროის განმავლობაში.

Შენ შეგიძლია დააკვირდით შემომავალი და გამავალი ტრაფიკის სიჩქარის გრაფიკებსკომპიუტერები და ქსელური მოწყობილობები ეკრანზე რეალურ დროში. შეიძლება გაკეთდეს სასწრაფოდ განსაზღვრეთ ვინ ხარჯავს ყველაზე მეტ ტრაფიკსდა ბლოკავს არხს.

პროგრამა მუდმივად აკონტროლებს ტრაფიკის მოხმარებას ქსელის კომპიუტერებზე და შეუძლია შეგატყობინებთ, როდესაც გარკვეული პირობები დაკმაყოფილებულია, რომელიც შეგიძლიათ იკითხოთ. მაგალითად, თუ რომელიმე კომპიუტერის მიერ მოხმარებული ტრაფიკის რაოდენობა აღემატება მითითებულ მნიშვნელობას, ან ინფორმაციის გადაცემის საშუალო სიჩქარე გარკვეული პერიოდის განმავლობაში არის ზღვრული მნიშვნელობის ზემოთ/დაბლა. როდესაც მითითებული პირობა დაკმაყოფილებულია, პროგრამა შეატყობინებსთქვენ ერთ-ერთი შემდეგი გზით:

- შეტყობინების ჩვენება კომპიუტერის ეკრანზე;

- ხმის სიგნალი;

- ელექტრონული ფოსტის შეტყობინებების გაგზავნა;

- პროგრამის ჟურნალის ფაილში ჩაწერა;

- შესვლა სისტემის მოვლენის ჟურნალში.

გარდა ამისა, მოძრაობის აღრიცხვის პროგრამას შეუძლია შეასრულოსგარკვეული მოქმედებები, როდესაც პირობები დაკმაყოფილებულია: პროგრამის გაშვება, VB ან JS სკრიპტის შესრულება, სერვისის გადატვირთვა, კომპიუტერის გადატვირთვა და ა.შ.

როგორც მონიტორინგის პროგრამა მუშაობს აგროვებს ტრაფიკის მოხმარების სტატისტიკასქსელური კომპიუტერები. ნებისმიერ დროს შეგიძლიათ გაიგოთ, ვინ და რამდენ ტრაფიკს მოიხმარდა მოცემულ დროს და რა სიჩქარეს მიაღწია მონაცემთა გადაცემაში. ტრაფიკის ჩამოტვირთვის/ატვირთვის სიჩქარის გრაფიკები, ისევე როგორც ტრაფიკის მოხმარების ცხრილები, შეიძლება შეიქმნას ნებისმიერი დროის ან თარიღისთვის.

Ჯილდო

2015 წლის თებერვალში პროგრამის ინგლისურმა ვერსიამ დაიმსახურა ჯილდო - ფინალისტი პოპულარული ბრიტანული ჟურნალის "Network Computing" კონკურსში "Network Computing Awards 2015" კატეგორიაში "წლის IT ოპტიმიზაციის პროდუქტი".

2015 წლის თებერვალში პროგრამის ინგლისურმა ვერსიამ დაიმსახურა ჯილდო - ფინალისტი პოპულარული ბრიტანული ჟურნალის "Network Computing" კონკურსში "Network Computing Awards 2015" კატეგორიაში "წლის IT ოპტიმიზაციის პროდუქტი".

ლიცენზიის შეძენისას, თქვენ მიიღებთ ხელმოწერას უფასო პროგრამისა და ტექნიკური განახლებების შესახებ. მხარდაჭერა ერთი წლის განმავლობაში.

ჩამოტვირთეთ უფასო 30-დღიანი ვერსია ახლავე და სცადეთ! Windows XP/2003/Vista/2008/7/8.1/2012/10/2016 მხარდაჭერილია.